كيفية حماية جهاز الكمبيوتر الخاص بك من Ransomware

الأمان نوافذ برامج الفدية / / March 18, 2020

قد يبدو منع هجمات البرامج الضارة المعقدة معركة خاسرة. ولكن هناك خطوات بسيطة يمكنك اتخاذها لحماية نفسك.

يمكن أن تبدو تهديدات الأمن السيبراني معقدة ومستقبلية. لكن حماية نفسك منها أقل تشبه علم الصواريخ وأكثر تشبه القيادة الآمنة على الطريق السريع. لا يتطلب خبرة في مجال أمن الكمبيوتر أو الطب الشرعي الرقمي. الأدوات والمبادئ التوجيهية موجودة بالفعل تحت تصرفك - ما عليك سوى استخدامها بشكل مسؤول.

أصبح عام 2017 عامًا لا يُنسى بفضل الهجمات واسعة النطاق مثل واناكربت و NotPetya، الذي أغلق ملفاتك ثم استخدم جهاز الكمبيوتر لنشر البرامج الضارة مثل حرائق الغابات. يستخدم المتسللون تقنيات أكثر تقدمًا لضمان أن هجماتهم تسبب المزيد من الضرر للأنظمة على نطاق أوسع. ولكن لمجرد أن المخترقين يزدادون ذكاءً لا يعني بالضرورة أنه يجب على المستخدمين. علينا فقط أن نكون متسقين وواعيين بشأن كيفية الحفاظ على أجهزة الكمبيوتر الخاصة بنا. في هذه المقالة ، ستجد كل ما تحتاج إليه للقيام بذلك.

نصائح أساسية للحفاظ على جهاز الكمبيوتر الخاص بك في مأمن من Ransomware

بنفس الطريقة التي لا يمكنك من خلالها قيادة السيارة بدون مخاطر ، لا يمكنك استخدام جهاز كمبيوتر دون قدر معين من المخاطر. حقيقة أنك تقرأ مشاركة المدونة هذه تعني أنك قررت قبول هذا الخطر.

السؤال هو: كيف ستكون يدير هذا الخطر؟

ملحوظة المحرر: أراهن أنه يمكنك بالفعل معرفة أن هذه المقالة ستكون طويلة ، أليس كذلك؟ إذا كنت تريد TL ؛ DR ، ها هو:

- حافظ على تحديث نظام التشغيل والتطبيقات ومكافحة الفيروسات

- النسخ الاحتياطي ، النسخ الاحتياطي ، النسخ الاحتياطي - استخدم شيئًا مثل BackBlaze أو CrashPlan يتيح لك استعادة نسخة سابقة من بياناتك من تاريخ معين ، في حالة تشفير ملفاتك المتزامنة أيضًا.

- استخدم مختلفة كلمة مرور قوية لكل موقع (ليس نفس الموقع مراراً وتكراراً)

أولاً ، دعنا نحدد التهديد.

من مخاطر استخدام الكمبيوتر - خاصةً ما يكون متصلاً بالإنترنت - أنك قد تصاب ببرامج الفدية. برامج الفدية هو فيروس أو برنامج ضار يقوم بتشفير الملفات الموجودة على جهاز الكمبيوتر الخاص بك ، مما يمنعك من الوصول إليها ما لم تدفع رسومًا "لإعادة شراء" بياناتك باستخدام مفتاح فك التشفير. بالطبع ، ليس هناك ما يضمن أنك ستستعيد بياناتك بالفعل عن طريق دفع الفدية - الآليات لتسليم مفتاح فك التشفير تم إغلاقها بسرعة لكل من هجمات WannaCry و Petya-variant في 2017. كان لهجوم NotPetya تطور خبيث آخر: فقد سرق أيضًا بيانات اعتماد تسجيل الدخول المخزنة على جهاز الكمبيوتر الخاص بك وأعادها إلى المخترق. وكما هو الحال مع جميع الفيروسات ، ينقل المضيفون المصابون الفيروس بسرعة إلى أجهزة الكمبيوتر الأخرى.

لذا ، مع آثار الإصابة بالفدية هي (1) فقدان البيانات الشخصية ، (2) فقدان المال ، إذا قمت بدفع الفدية ، (3) تسوية أوراق اعتماد تسجيل الدخول ، و (4) نشر عدوى.

هناك طريقتان رئيسيتان لإدارة هذا الخطر: يمكنك خفض المخاطر الخاصة بك عن طريق جعل جهاز الكمبيوتر الخاص بك أقل عرضة لهجمات برامج الفدية. ويمكنك تخفيف المخاطر الخاصة بك عن طريق تقليل التأثير في حالة الإصابة بالعدوى.

ما هي استراتيجية إدارة المخاطر التي يجب عليك توظيفها؟ هذا صحيح - كلاهما!

أولاً ، دعنا نتناول جانب تقليل المخاطر.

الحد من مخاطر الإصابة بفيروسات الفدية

أصبحت هجمات برامج الفدية أكثر تعقيدًا ، ولكن بالنسبة للمستخدم اليومي ، تظل استجابتك كما هي: حافظ على تحديث نظام التشغيل الخاص بك والحفاظ على نظافة جيدة للكمبيوتر. باختصار ، قم بتثبيت التحديثات بمجرد إصدارها وكن حذرًا في المكان الذي تنقر فيه وما تقوم بتنزيله. إليك قائمة التحقق من الحد من مخاطر برامج الفدية:

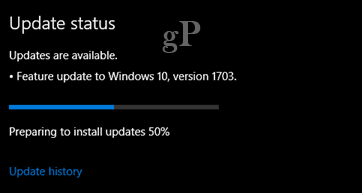

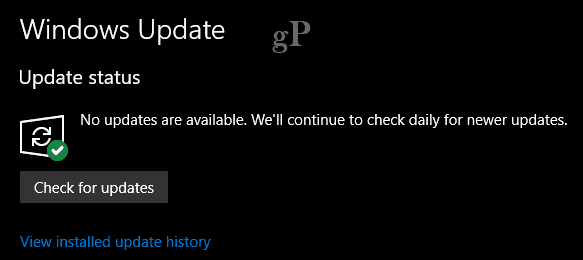

قم بتثبيت تحديثات Windows

قد لا تكون تصحيحات الأمان مثيرة مثل تحديثات ميزات Windows ، ولكنها مهمة بنفس القدر (إن لم يكن أكثر). يعمل فريق Microsoft بجد لتحديد التهديدات وإزالة الثغرات الأمنية. مهمتك هي ببساطة تثبيت الإصلاحات بمجرد توفرها. مثال على ذلك: تم إصدار التحديث الأمني الذي يحمي أجهزة الكمبيوتر التي تعمل بنظام Windows من هجوم WannaCrypt في مارس 2017.

مثال آخر: يعتبر الإصدار الأولي من برنامج Windows 10 الذي تم إطلاقه في عام 2015 قديمًا بالفعل. إثبات رمز المفهوم أظهر هجوم التي كانت قادرة على إنزال الإصدارات الأولية (1507 و 1511) ، لكن تحديث الذكرى السنوية (الإصدار 1607) كان قوياً.

بمجرد أن تسمع عن تحديث أمني ، يجب عليك تثبيته. لماذا ا؟ بادئ ذي بدء ، غالبًا ما تكون الثغرات معروفة داخل المجتمع قبل توفر الإصلاح. ثانيًا ، يبحث المخترقون دائمًا عن التحديثات ثم يقومون بتفكيكها للعثور على أدلة لنقاط الضعف الموجودة في الإصدارات الأقدم. عندما تطلق Microsoft هذه التحديثات الجديدة ، تحتاج إلى احتضانها على الفور. من المؤكد أنها مزعجة صغيرة للتثبيت ، لكنها بالتأكيد أقل إزعاجًا من فقدان الوصول إلى جميع بياناتك.

تقوم Microsoft بعمل رائع مع إصدار التحديثات بانتظام وتوفير الخيارات لـ جعل تثبيت Windows Updates أقل صعوبة. في الماضي ، نظرنا في طرق حظر تحديثات Windows ، ولكن هذه نصيحة سيئة في هذا اليوم وهذا العصر. قم بتثبيت هذه التحديثات بأسرع ما يمكن!

قم بتثبيت أحدث برامج وتعاريف مكافحة الفيروسات

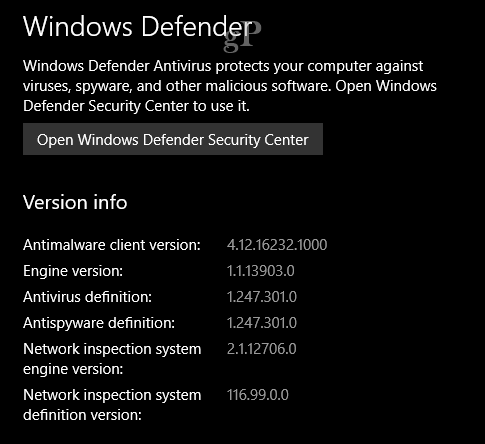

إذا كنت تستخدم أداة الحماية المدمجة ، مركز أمان Windows Defender—التي تتضمن: مكافحة الفيروسات ، وجدار حماية الشبكة ، وصحة الجهاز والأداء ، وخيارات أخرى — إنها تقوم بعمل جيد إلى حد ما في حماية نظامك. يقوم Windows Update بتوزيع تحديثات التعريف تلقائيًا أيضًا. يحتاج المستخدمون الذين يفضلون حل جهة خارجية إلى التأكد من تحديث برامج مكافحة الفيروسات الخاصة بهم. وهذا يعني تثبيت إصدارات جديدة بمجرد توفرها ، سواء كانت اشتراكات مجانية أو مدفوعة. تثبيت أحدث التعريفات مهم أيضًا لأن توقيعات مكافحة الفيروسات هي المفتاح لمنع هجمات اليوم صفر.

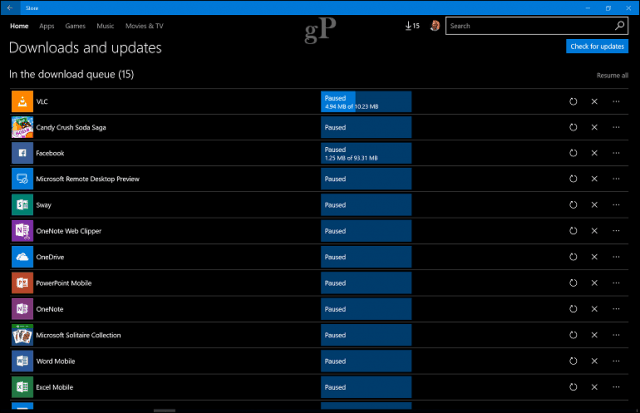

حافظ على تحديث هذه التطبيقات أيضًا

إذا كان لديك الكثير من التطبيقات المثبتة ، فقد يكون أي منها هدفًا سهلاً أو ناقل هجوم لإدخال رمز ضار إلى النظام. سيساعد تحديثها باستمرار على تقليل فرص حدوث هجوم. مراجعة قائمة الطلبات بانتظام و إزالة تطبيقات Windows التي لا تحتاج إليها. إذا كان هذا يبدو وكأنه عمل كثير ، ابدأ في تنزيل تطبيقاتك من متجر ويندوز، حيث يتم فحصها وتعبئتها بشكل صحيح بطريقة لا يمكن استخدامها للوصول إلى أجزاء من النظام.

إزالة التطبيقات والخدمات القديمة والقديمة

بنفس الطريقة التي تكون بها السيارات القديمة غير آمنة على الطريق السريع ، يجب إزالة بعض التطبيقات والخدمات من جهاز الكمبيوتر الخاص بك لأنها لا تستوفي معايير الأمان الحالية. بحث مقالنا الأخير في التطبيقات والخدمات التي تحتاج إلى التوقف عن استخدامها بمزيد من التفاصيل. إذا كنت تستخدم تقنيات قديمة غير مدعومة مثل QuickTime ، فتأكد من إزالتها. هناك بعض التقنيات مثل Java و Flash التي لا تزال مدعومة ولكنها ليست ضرورية بالضرورة للتثبيت.

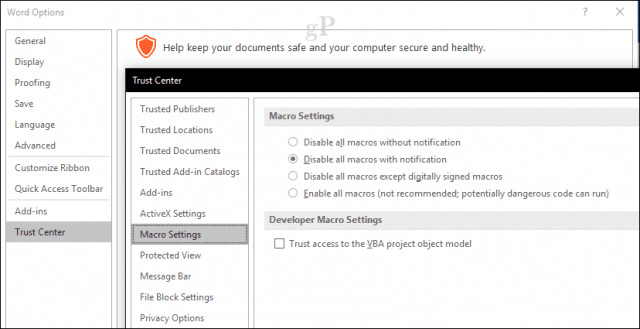

تكوين إعدادات ماكرو Microsoft Office بشكل صحيح

في بعض الأحيان ، يمكن لقسم تكنولوجيا المعلومات لديك تمكين الإعدادات الافتراضية إذا كنت تستخدم تطبيقات مثل Office للأفضل أو الأسوأ. على سبيل المثال ، يمكن استخدام وحدات الماكرو التي تساعد على أتمتة المهام في تطبيقات مثل Word ، إذا تم تمكينها ، لإصدار التعليمات البرمجية المصابة. إذا لم تكن بحاجة إلى استخدام وحدات الماكرو ، فتأكد من إيقاف تشغيلها في إعدادات تطبيقات Office. انقر فوق ملف> خيارات ، وحدد علامة التبويب مركز التوثيق ، وحدد إعدادات ماكرو ، ثم حدد قم بتعطيل كافة وحدات الماكرو مع الإعلام.

التخفيف من خطر الإصابة بالفدية

على الطريق السريع ، ستساعدك القيادة الدفاعية والامتثال لقوانين المرور على تجنب الاصطدام. إذا كنت في حادث تصادم ، فإن الوسائد الهوائية وأحزمة المقاعد وميزات السلامة الأخرى في سيارتك ستقلل من إصابتك الشخصية. ضع في اعتبارك نصائح التخفيف من مخاطر برامج الفدية هذه في الوسادة الهوائية للكمبيوتر في حالة الإصابة.

لا تدفع الفدية

رؤية ملاحظة الفدية الشريرة بعد إصابتك يمكن أن تجلب الشعور بالذعر. ولكن تجنب الوصول غريزيًا إلى محفظتك. أولاً ، حدث الضرر بالفعل - تم اختطاف ملفاتك بالفعل. ولكن الأهم من ذلك ، من المحتمل أنك لن تتمكن من استعادة بياناتك من خلال دفع الفدية. وإذا كنت قد اتخذت خطوات التخفيف من المخاطر المتبقية في هذه المقالة ، فلن تحتاج إلى ذلك.

النسخ الاحتياطي ، النسخ الاحتياطي ، النسخ الاحتياطي

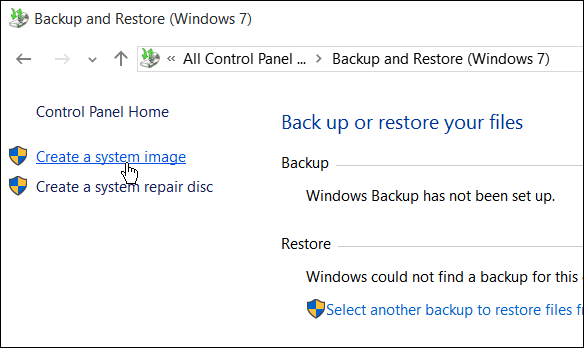

نستمر في قول ذلك ونأمل أن تتبع التعليمات الحفاظ على نسخة احتياطية منتظمة. ليس الأمر صعبًا كما كان من قبل. يتضمن Windows 10 عددًا من الخيارات من ملف التاريخ إلى صورة النظام. هذه ليست الأدوات الوحيدة التي يجب أن تعتمد عليها ؛ يمكن أن يكون النسخ الاحتياطي إلى السحابة مفيدًا ويجعل الاستعادة في حالة حدوث هجوم سلس. هناك عدد من الحلول هناك مثل Backblaze, CrashPlan، مايكروسوفت الخاصة OneDriveو iCloud و Google Drive و Dropbox. يمكنك حتى نشر النسخ الاحتياطية عبر الخدمات. على سبيل المثال ، أنا استخدم Google Drive للصور، OneDrive للوثائق ؛ أحتفظ بنسخ احتياطية متعددة من بياناتي الشخصية على منصات سحابية متعددة. إنها تقوم في الأساس بإنشاء نسخة احتياطية من النسخة الاحتياطية.

مع النسخ الاحتياطي السحابي وصورة النظام ، إذا أصيب جهازك بالعدوى ، فكل ما عليك فعله هو أعد تثبيت Windows 10واستعادة ومزامنة بياناتك وظهرك في العمل. يمكن لمستخدمي Mac اتباع تعليماتنا لعمل نسخة احتياطية من أنظمتهم باستخدام المدمج آلة الزمن البرمجيات. إذا كنت تقوم بتشغيل Linux ، فإن توزيعات مثل Ubuntu تتضمن أداة نسخ احتياطي بسيطة ولكنها سهلة الاستخدام ، والتي يمكنك العثور عليها في تطبيق الإعدادات.

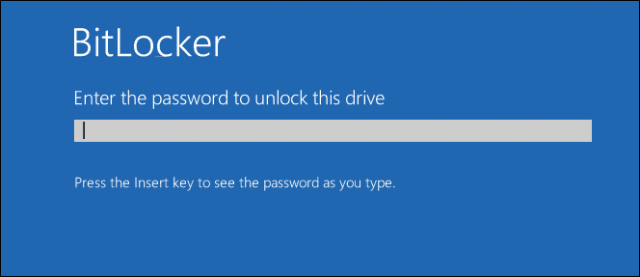

تشفير محركات الأقراص أو الملفات

تستخدم الهجمات السيبرانية التشفير كجزء من أسلحتها. يمكنك محاربة النار بالنار من خلال تشفير ملفاتك أو محرك الأقراص الثابتة بأكمله. لنا دليل BitLocker يوضح فوائد استخدام التشفير للحفاظ على ملفاتك آمنة من العبث. إذا لم تكن في نظام التشغيل Windows 10 Pro، قد يكون الوقت قد حان للتفكير في الترقية للاستفادة منها. يمكن لمستخدمي Mac تمكين File Vault ، الذي يقوم بتشفير المجلد الرئيسي.

تحذير سريع: يعتمد أمان الملف وتشفير محرك الأقراص على أمان مفاتيح التشفير. إذا أصاب هجوم برنامج الفدية حسابًا يمكنه الوصول إلى ملفاتك ، فلا يزال بإمكانه تشفيرها. المشكلة هي أن التشفير يحدث في الخلفية دون أن تعرفه. إذا قمت بتسجيل الدخول باستخدام محركات الأقراص غير المؤمنة ، فقد انتهت اللعبة. يمكن أن يساعد تشفير ملفاتك بالتأكيد ، خاصة إذا قمت بتشفير محركات أقراص أو ملفات معينة وقمت بفتحها فقط عند الحاجة. ولكن لا تدع BitLocker أو أي تشفير كامل آخر في محرك الأقراص يخدعك إلى شعور زائف بالأمان عندما يتعلق الأمر ببرامج الفدية.

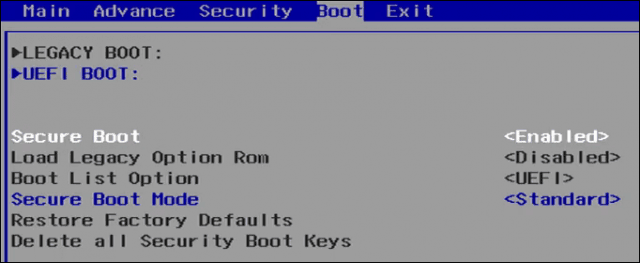

تأمين BIOS الخاص بك

إذا كنت تستخدم جهاز كمبيوتر حديث باستخدام البرامج الثابتة UEFI، تحقق للتأكد من تمكين التمهيد الآمن. في بعض الأحيان يمكن تعطيله لسبب أو لآخر ، سواء إعادة تثبيت Windows أو إجراء تعديلات على البرنامج الثابت نفسه. راجع دليلنا لخطوات كيفية تحميل الخاص بك واجهة البرامج الثابتة UEFI، ثم تحقق من إعدادات الأمان للتأكد من تمكين التمهيد الآمن.

إذا تم تمكين التمهيد الآمن ، فلن يتم تشغيل جهاز الكمبيوتر إذا تم العبث به. هذه سمة مميزة لبعض هجمات برامج الفدية. في حين أن هذا لن يمنع إصابة جهاز الكمبيوتر الخاص بك ، فإنه قد يمنعك من نشر العدوى للآخرين.

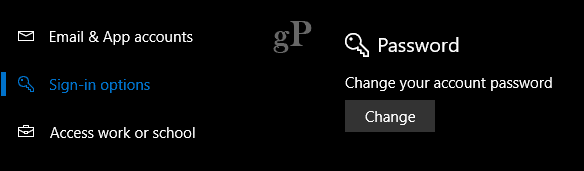

قم بتغيير كلمة المرور الخاصة بك كل بضعة أشهر واستخدم 2FA

كما ذكر أعلاه ، ستسرق بعض هجمات برامج الفدية أوراق الاعتماد بالإضافة إلى قفل ملفاتك. لتقليل الضرر الذي يحدث هذا ، تأكد من تغيير كلمات المرور الخاصة بك بشكل متكرر. أيضًا ، من المهم أيضًا استخدام كلمات مرور مختلفة لمواقع الويب وتسجيلات الدخول. تحقق من دليل إنشاء كلمة المرور للحصول على نصائح. يمكنك أيضًا استخدام خدمات الطرف الثالث مثل لاست باس أو 1 كلمة المرور للمساعدة في إنشاء وإدارة كلمة المرور الخاصة بك.

باستخدام 2FA يمكن أن يساعد بشكل كبير في الحد من فرص حدوث هجوم. إذا ظهرت لك نافذة منبثقة على هاتفك تحاول شخصًا من دولة أجنبية تسجيل الدخول إلى حسابك وأنت لست في هذا الموقع ، فيمكنك اتخاذ خطوات آمنة لحماية نظامك.

نصائح أخرى للنظافة الجيدة للكمبيوتر

النصائح أعلاه هي أفضل الرهانات الخاصة بك للحد من مخاطر برامج الفدية والحد منها. إذا لم تفعل شيئًا آخر ، فاتبع الخطوات الموضحة أعلاه. إذا كنت ترغب في الحصول على رصيد إضافي والمزيد من طبقات الأمان ، فكر في ما يلي:

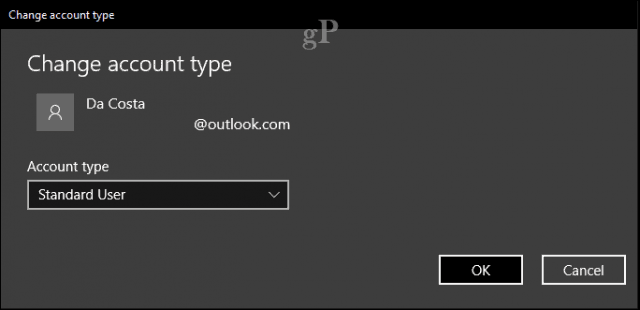

قم بإعداد حساب مستخدم محدود للاستخدام اليومي

يقوم امتياز حساب المسؤول القياسي في Windows 10 بعمل جيد جدًا يمنع تنفيذ التعليمات البرمجية الضارة بسهولة والتسبب في تلف على مستوى النظام. علاوة على ذلك ، يعد متصفح Edge الخاص بشركة Microsoft متينًا جدًا عندما يتعلق الأمر بالأمان من خلال توفير بيئة افتراضية ، لذلك لا يمكن لأشياء مثل التنزيلات التي تتم من خلال محرك الأقراص تنفيذ التعليمات البرمجية بسهولة.

يمكن أن يصل حساب المستخدم المحدود للاستخدام اليومي إلى أبعد من ذلك. سيتم استخدام هذا الحساب في معظم الأنشطة الدنيوية: البريد الإلكتروني ، وتصفح الويب ، وإنتاجية المكتب ، والاستماع إلى الموسيقى ، وعرض الصور. عندما تحتاج إلى تنفيذ أنشطة نوع إداري للنظام مثل استكشاف الأخطاء وإصلاحها ، أو تثبيت أجهزة أو برامج جديدة ، يمكنك استخدام حساب Administrator Administrator بدلاً من ذلك. إنها طبقة إضافية من الأمان لا يدركها المستخدمون في ترسانتك.

كن على دراية بالمواقع التي تزورها

الإنترنت واسع النطاق وهناك العديد من المواقع الإلكترونية ، من المستحيل معرفة ما هو الجيد أو السيئ. حتى العناصر الجيدة يمكن اختراقها بسهولة أو استضافة شفرة ضارة في عناصر مثل لافتات الإعلانات. لذلك ، يجب على المستخدمين توخي الحذر بشأن ما ينقرون عليه أو الروابط التي يفتحونها. تعد مقاطع الفيديو الفيروسية على مواقع التواصل الاجتماعي طريقة قوية بشكل خاص لجعل المستخدمين يفتحون مواقع يعتقدون أنها قد تكون غير ضارة. تجنبها ، إذا لم يكن الفيديو مضمنًا في صفحة وسائل التواصل الاجتماعي ، انساه وتابع. هناك بعض الصفحات على الشبكات الاجتماعية أيضًا ، والتي تستخدم صورًا مصغرة مع رمز تشغيل - احترس منها.

الحفاظ على عنوان البريد الإلكتروني رمي بعيدا

من المستحسن لك لا تستخدم عنوان بريدك الإلكتروني العادي تستخدم للتواصل مع العائلة والأصدقاء المقربين للتسجيل والمصادقة على مواقع ويب معينة. ستستهدف البرامج الضارة جهات الاتصال الخاصة بك كأحد إجراءاتها الأولى عن طريق إرسال رسائل بريد إلكتروني مفخخة مع مرفقات تحت اسم حسابك. سيفتح المستلمون رسائل البريد الإلكتروني بشكل غير متوقع دون تردد ويصابون بالعدوى.

يظل البريد الإلكتروني ناقلًا شائعًا لنشر التعليمات البرمجية الضارة. يمكن أن يكون مرفق البريد الإلكتروني غير المشكوك فيه هو الفخاخ المتفجرة التي تطلق العنان للرمز السيئ على نظامك. إذا لم تكن تتوقع مستند Word مرفقًا من زميل ، إرسال رسالة سريعة أو الاتصال بهم فقط للتأكد من أنهم أرسلوها والحصول على ملخص سريع لمعرفة ما يدور حوله.

الانتقال إلى وضع عدم الاتصال

هل تشعر بالقلق من أن الإنترنت مليء بالبرامج الضارة؟ ثم لا تستخدم الإنترنت!

"في عام 2017؟ نعم صحيح ، "ربما تفكر.

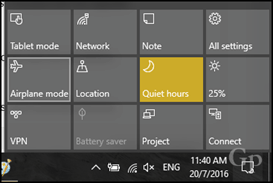

لكن هذا ليس اقتراحًا سخيفًا. إذا كنت تقوم بأنشطة لا تتطلب اتصالاً بالإنترنت ، فيمكنك إبقاء الشبكة مغلقة حتى تحتاجها حقًا. يعد استخدام علامة التبويب وضع الطائرة طريقة سريعة للانتقال إلى وضع عدم الاتصال دون فصل. في الواقع ، إذا كنت تشك في أن هجومًا ما قد يكون قيد التقدم ولديك العديد من الأجهزة التي من المحتمل أن تتعرض لها ، فقد تكون هذه أسرع طريقة للقيام بذلك قبل أن تنتشر.

استنتاج

إن معالجة خطر برامج الفدية أمر كثير للتفكير فيه ، ولكنه بالتأكيد يستحق الجهد مقابل مواجهة النص الأحمر على شاشة مشؤومة تتطلب 300 دولار من Bitcoins لاستعادة بياناتك. ابق على اطلاع دائم على نظام التشغيل وتحديثات التطبيق ، ولا تنقر فوق الروابط الموجودة في رسائل البريد الإلكتروني غير المرغوب فيها أو مواقع الويب المشبوهة ، واحتفظ بنسخة احتياطية من بياناتك من أجلك! يعمل خبراء الأمن بجد للحفاظ على سلامتنا - قم بدورك باستخدام الأدوات التي يقدمونها لنا.

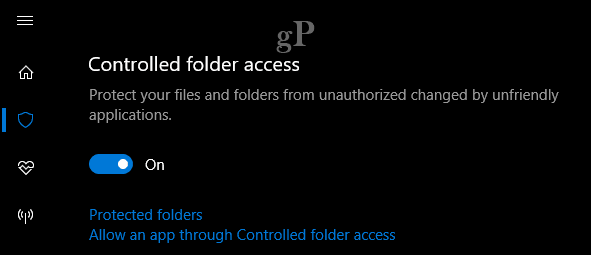

على هذه الجبهة ، تعمل Microsoft على بعض التحسينات الأمنية المتقدمة للمراجعة التالية لنظام التشغيل Windows 10 ، والتي تسمى تحديث Fall Creators Update. فمثلا، المجلدات المحمية هي ميزة جديدة تحافظ على ملفاتك الشخصية آمنة من التطبيقات التي تحاول التدخل فيها بطرق ضارة. افتراضيًا ، يكون مجلدك الشخصي محميًا ، ولكن يمكنك إضافة مجلداتك الخاصة خارج هذه المعلمات. لذلك ، هذا بالتأكيد سبب رغبتك في الترقية إلى الإصدار التالي من Windows 10.

هناك خطوات جذرية يمكنك اتخاذها مثل استخدام مزيج من أنظمة التشغيل البديلة مثل نظام Linux أو Chromebook ، لكن هذه الأنظمة ليست محصنة ضد الهجمات أيضًا. لا تريد أن تذهب إلى حد تشعر فيه باستخدام جهاز الكمبيوتر الخاص بك أنك تدخل المصفوفة. لا يمكن منع هجمات برامج الفدية تمامًا ، ولكن هذه الاحتياطات البسيطة ، شائعة قليلاً بمعنى ، يمكن أن تساعدك على قطع شوط طويل نحو حماية أنظمتك وزملائك المستخدمين الذين تظل على اتصال بهم مع.

هل سبق لك أن أصيبت ببرامج الفدية؟ ماذا فعلت لاسترداد؟ ماذا تفعل الآن لتبقى آمنا؟ شارك مع زملائك من قراء groovyPost في التعليقات!