تقوم OpenDNS بتوصيل تسريبات DNS على "الميل الأخير" باستخدام DNSCrypt

الأمان الشبكات المنزلية نظام أسماء النطاقات يفتح متميز / / March 17, 2020

تاريخ آخر تحديث

يوفر OpenDNS منذ فترة طويلة تصفح ويب أكثر أمانًا وموثوقية عبر خادم DNS بديل. يضيف DNSCrypt المزيد من الأمان من خلال تشفير حركة مرور DNS الخاصة بك لإيقاف "تسريبات DNS".

في وقت سابق ، كتبت OpenDNS، خدمة مجانية توفر طريقة أسرع وأكثر أمانًا لحل أسماء النطاقات. الآن ، تقوم OpenDNS بطرح برنامج جديد مصمم لجعل تصفح الويب الخاص بك أكثر أمانًا: DNSCrypt.

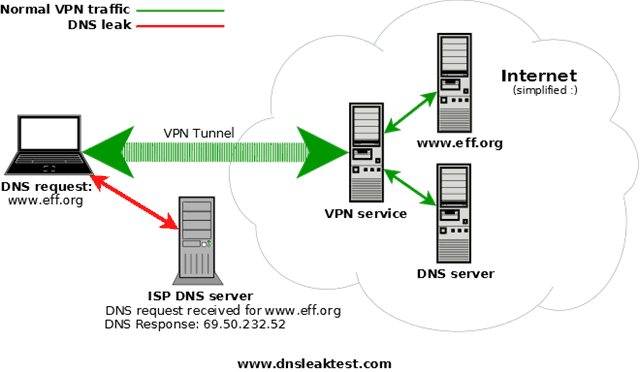

DNSCrypt هي خدمة إضافية تقع في أعلى OpenDNS تساعد على الحماية من الثغرات التي تقدمها "تسريبات DNS". يفعل ذلك عن طريق تشفير حركة مرور DNS للتأكد من أنه لا يمكن اعتراضها من قبل مخترق أو a رجل في الوسط. هذا مشابه ، ولكن ليس مثل تشفير HTTPS لحركة مرور الويب (SSL / TLS).

باختصار ، يعمل OpenDNS على تحسين أمان تصفح الويب الخاص بك عن طريق منحك تأكيدًا أكبر على أن موقع الويب الذي تتصل به هو الموقع الذي تنوي الاتصال به. يفعل ذلك من خلال توفير خادم DNS أفضل من خادم ISP الذي يقدمه بشكل افتراضي. بمجرد وصول طلبك إلى خوادم OpenDNS ، يمكنك التأكد بشكل معقول من أنك تقوم باتصال مشروع لموقع الويب الذي تحاول الوصول إليه. ولكن هذا لا يزال يترك رابطًا ضعيفًا نسبيًا في السلسلة: "الميل الأخير" أو جزء اتصال الإنترنت بين موفر خدمة الإنترنت وجهاز الكمبيوتر الخاص بك. أي أنه لا يزال بإمكان المتسللين التطفل أو تحويل حركة مرور DNS الخاصة بك عن طريق اعتراضها قبل وصولها إلى ISP. باستخدام DNSCrypt ، لن يتمكن المتسللون من التطفل على حركة مرور DNS الخاصة بك بعد الآن — ولن يتمكنوا من خداع جهاز الكمبيوتر الخاص بك للتفكير في أنك تتواصل مع خادم DNS شرعي.

التحقق من تسرب DNS

إن خطر قيام شخص ما بالتنصت أو التحايل على DNS في "الميل الأخير" منخفض للغاية. في الأساس ، لكي تكون هذه الثغرة موجودة ، يجب أن يكون لديك "تسرب DNS"على اتصالك. أي على الرغم من أنك قمت بإعداد جهاز الكمبيوتر أو جهاز التوجيه للاتصال بـ OpenDNS (أو خادم VPN أو خادم DNS بديل ، مثل جوجل DNS) ، هناك شيء ما على جهاز الكمبيوتر لا يزال يجري طلبات لخادم نظام أسماء النطاقات الافتراضي (عادةً مزود خدمة الإنترنت).

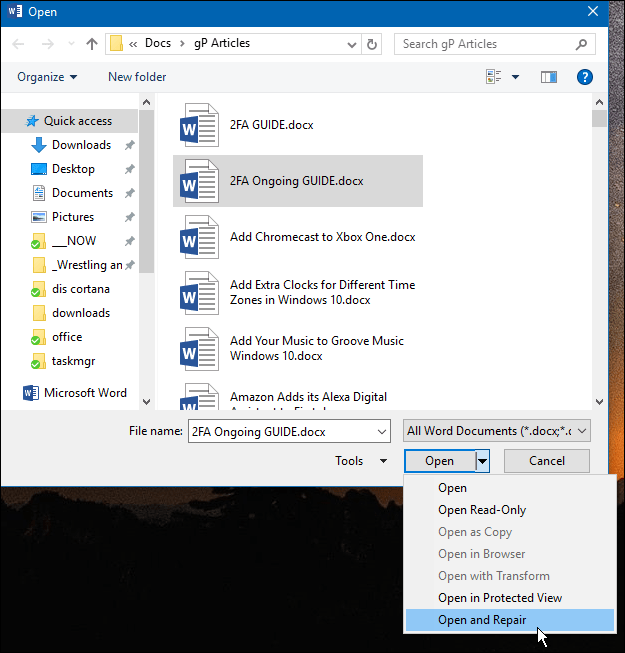

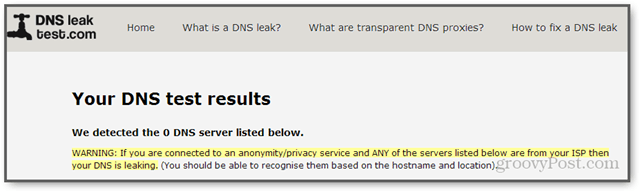

يمكنك اختبار لمعرفة ما إذا كان لديك تسرب DNS عن طريق زيارة DNSleaktest.com أثناء الاتصال عبر OpenDNS. وفقًا للأشخاص في DNSleaktest.com ، تسريبات DNS هي الأكثر انتشارًا على عملاء Windows. ومع ذلك ، يسعدني أن أبلغكم أن الاختبار الذي أجريته لتسربات DNS قد جف أثناء الاتصال بـ OpenDNS على جهاز الكمبيوتر الذي يعمل بنظام Windows 8.

تثبيت DNSCrypt

DNSCrypt متاح لـ مجانا كإصدار معاينة. في الواقع ، البرنامج مفتوح المصدر (يمكنك عرض المصدر عليه جيثب). تستطيع تنزيل DNSCrypt هنا. إنه متاح لكل من Mac و Windows وهو سهل التثبيت - ما عليك سوى تشغيل المثبت واتباع المطالبات التي تظهر على الشاشة.

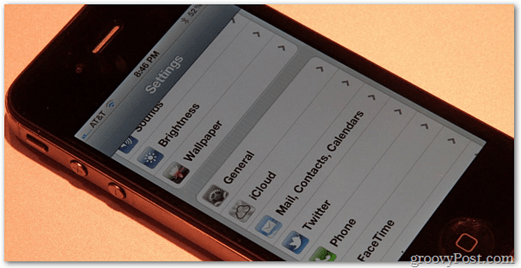

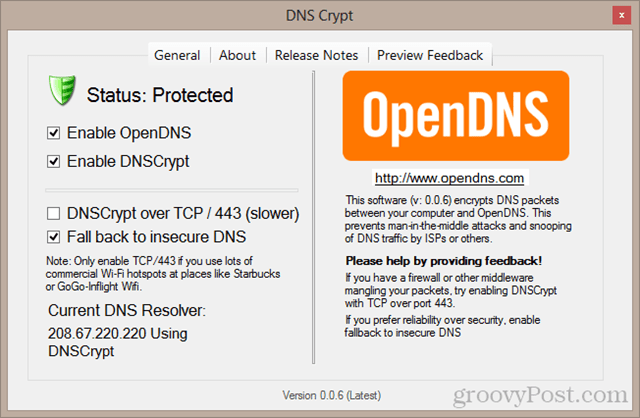

بعد التثبيت ، سترى مؤشرًا أخضر في علبة النظام يوضح لك أن DNSCrypt يعمل.

انقر بزر الماوس الأيمن على الرمز لفتح مركز التحكم لمزيد من المعلومات والخيارات.

لاحظ أنه بمجرد تثبيت DNSCrypt ، لن تضطر إلى تغيير إعدادات DNS الخاصة بك لمحول الشبكة لاستخدام OpenDNS بعد الآن. يمكنك ببساطة التحقق تمكين OpenDNS وسيبدأ جهاز الكمبيوتر الخاص بك في استخدام OpenDNS. هذا مفيد إذا لم تفعل ذلك قم بإعداد جهاز التوجيه الخاص بك لاستخدام OpenDNS.

تم تحسين الإعدادات الافتراضية (الموضحة أعلاه) للسرعة والموثوقية. على سبيل المثال ، إذا تعذر الوصول إلى OpenDNS ، فسوف يعود الكمبيوتر إلى خادم DNS الافتراضي الخاص بك. (ملاحظة: إذا كان OpenDNS هو محلل DNS الافتراضي الخاص بك ، فلن يكون لهذا الخيار فرق كبير).

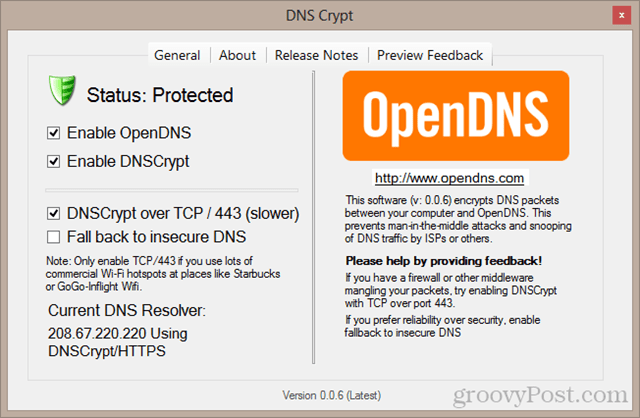

لأعلى مستوى من الأمان ، تحقق DNSCrypt عبر TCP / 443 (أبطأ) وقم بإلغاء التحديد العودة إلى DNS غير الآمن. الإعدادات الموضحة أدناه أكثر أمانًا عند استخدام شبكة Wi-Fi عامة.

استنتاج

لن يحتاج معظم المستخدمين المنزليين إلى DNSCrypt للحفاظ على أمانهم. يعد استغلال تسريبات DNS أمرًا نادرًا ، ومعظم الاتصالات لا تظهر هذه الثغرة الأمنية (على سبيل المثال ، لا يُعرف عن أجهزة Mac ، على سبيل المثال ، وجود تسريبات لنظام أسماء النطاقات). ومع ذلك ، إذا كان الاتصال الخاص والآمن في غاية الأهمية بالنسبة لك - سواء كان ذلك شخصيًا أو شخصيًا أسباب تجارية - DNSCrypt هو طريقة مجانية وغير مؤلمة لإضافة طبقة أخرى من الأمان إلى جهاز الكمبيوتر الخاص بك الإتصال،

هل تعلم عن تسريبات DNS؟ هل ستستخدم DNSCrypt؟ اسمحوا لنا أن نعرف في التعليقات.