أصدرت شركة Apple أحدث إصدار وما هو على الأرجح تحديث الصيانة النهائي لنظام التشغيل المحمول الخاص بها ، iOS 10.3. الإصدار هو مراجعة رئيسية ، والتي تتضمن نظام ملفات جديد تمامًا. لهذا السبب وحده ، نوصيك النسخ الاحتياطي قبل التثبيت. بالإضافة إلى تحسين نظام الملفات الجديد - الذي ينقل جميع بياناتك من HFS + القديم إلى APFS (اقرأ منشورنا السابق إذا كنت تتساءل "ما هو APFS؟") - يشتمل iOS 10.3 أيضًا على دعم محسّن لسماعات الأذن اللاسلكية الفاخرة من Apple ، مما يسهل العثور عليها باستخدام الميزة الجديدة ابحث عن سماعات AirPods الخاصة بي وظيفة. يتضمن التحديث مجموعة كبيرة من التغييرات خلف الكواليس التي تؤثر في الغالب على منشئي التطبيقات. سيتيح متجر التطبيقات ، على سبيل المثال ، للمطورين الآن الرد على مراجعات العملاء للمرة الأولى. يمكن لعشاق الكريكيت التطلع إلى استخدام Siri للتحقق من النتائج والإحصائيات الرياضية للدوري الهندي الممتاز والمجلس الدولي للكريكيت.

جاء التحديث الأخير لنظام التشغيل iOS 10 مع 10.2.1 التحديث في يناير 2017 ؛ اخراج بواسطة 10.2 في ديسمبر 2016 و 10.1 في أكتوبر 2016. تم تعديل الأجزاء البارزة من نظام التشغيل في الإصدار 10.3 ، مثل إعدادات ملف تعريف Apple ID الخاص بك والتي تحتوي الآن على قائمة أكثر تفصيلاً لـ

الآن ، الجزء الذي تنتظره جميعًا: هل يجب عليك الترقية؟ نعم ، إنه تحديث صيانة ونعلم جميعًا مدى أهمية هذه ، خاصة بالنسبة للأمان.

يحتاج مستخدمو iOS إلى الاقتراب من هذا مع القليل من الحذر بسبب التغييرات الأساسية مثل تحديث نظام الملفات. لتحويل جهازك إلى APFS ، يجب أن يقوم جهاز iOS بمسح نفسه بشكل أساسي وإعادة تنسيق نفسه. سيحدث كل هذا وراء الكواليس ، ولكن خطر فقدان بياناتك أعلى مع هذا التحديث.

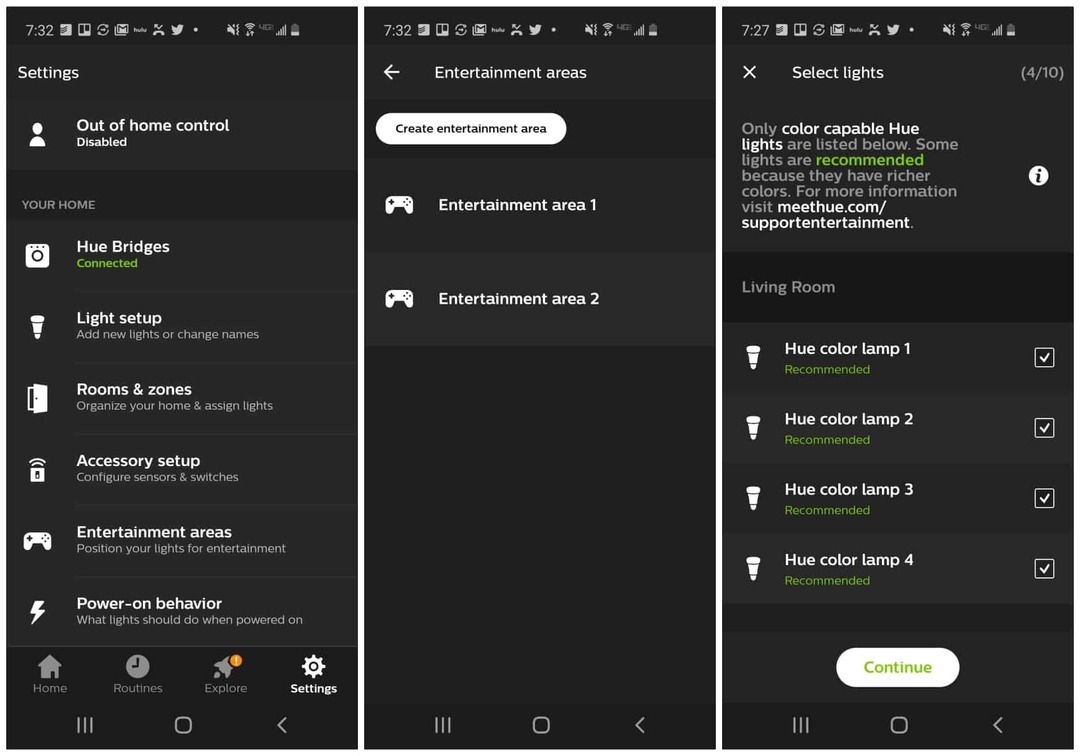

تحديث iOS 10.3 ضخم للغاية ، ويزن حوالي 611 ميجا بايت. يمكن للمستخدمين تنزيل آخر تحديث لنظام iOS من خلال تشغيل الإعدادات> عام> تحديث البرنامج. استغرق الأمر 15 دقيقة لتنزيل iOS 10.3 وتثبيته على iPhone 6s. على الرغم من أن هذا تحديث موصى به ، تأكد من إجراء نسخة احتياطية في حالة الضرورة.

كما هو الحال دائمًا ، لا يضر الانتظار قليلاً لمعرفة مدى تعامل نظام Apple البيئي الكبير مع أحدث إصدار. تتم محاذاة عمليات التطوير الداخلي لشركة Apple عبر مجموعات المنتجات هذه الأيام. أصدرت Apple أيضًا تحديثات للأنظمة الأساسية الأخرى للشركة مثل macOS و watchOS و tvOS و CarPlay. لذا ، تأكد من أنك تستغلها أيضًا للحصول على التجربة المثلى إذا كنت مستثمرًا بشكل كبير في نظام Apple البيئي. في هذه الأثناء ، إليك قائمة الغسيل المعتادة لإصلاح الأخطاء وتحديثات الأمان المتضمنة:

قائمة التصحيحات والإصلاحات الأمنية أطول وأقل إثارة. ها هم:

حسابات

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يتمكن المستخدم من عرض معرف Apple من شاشة القفل

الوصف: تمت معالجة مشكلة إدارة سريعة عن طريق إزالة مطالبات مصادقة iCloud من شاشة التأمين.

CVE-2017-2397: Suprovici Vadim من فريق UniApps ، باحث مجهول

صوت

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة ملف صوتي ضار إلى تنفيذ تعليمات برمجية عشوائية

الوصف: تمت معالجة مشكلة تلف الذاكرة من خلال التحقق المحسّن من الإدخال.

CVE-2017-2430: باحث مجهول يعمل مع مبادرة Zero Day Initiative من Trend Micro

CVE-2017-2462: باحث مجهول يعمل مع مبادرة Zero Day Initiative من Trend Micro

كربون

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة ملف .dfont ضار إلى تنفيذ تعليمات برمجية عشوائية

الوصف: يوجد تجاوز سعة المخزن المؤقت في معالجة ملفات الخطوط. تمت معالجة هذه المشكلة من خلال فحص الحدود المحسنة.

CVE-2017-2379: John Villamil ، Doyensec ، riusksk (泉 哥) من قسم منصة أمان Tencent

CoreGraphics

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة صورة تم إنشاؤها بشكل ضار إلى رفض الخدمة

الوصف: تمت معالجة عملية تكرار لا نهائية من خلال الإدارة المحسّنة للحالة.

CVE-2017-2417: riusksk (泉 哥) من قسم منصة أمان Tencent

CoreGraphics

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة محتوى الويب الضار إلى تنفيذ تعليمات برمجية عشوائية

الوصف: تمت معالجة العديد من مشكلات تلف الذاكرة من خلال التحقق المحسّن من صحة الإدخال.

CVE-2017-2444: Mei Wang من 360 GearTeam

CoreText

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة ملف خط تم إنشاؤه بشكل ضار إلى تنفيذ تعليمات برمجية عشوائية

الوصف: تمت معالجة مشكلة تلف الذاكرة من خلال التحقق المحسّن من الإدخال.

CVE-2017-2435: John Villamil، Doyensec

CoreText

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة خط تم إنشاؤه بشكل ضار إلى الكشف عن ذاكرة العملية

الوصف: تمت معالجة القراءة خارج الحدود من خلال التحقق المحسّن من صحة الإدخال.

CVE-2017-2450: John Villamil ، Doyensec

CoreText

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة رسالة نصية ضارة إلى رفض تطبيق الخدمة

الوصف: تمت معالجة مشكلة استنفاد الموارد من خلال التحقق المحسّن من الإدخال.

CVE-2017-2461: Isaac Archambault من IDAoADI ، باحث مجهول

الدخول الى البيانات

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يتم تكوين حساب Exchange بعنوان بريد إلكتروني مكتوب بشكل غير صحيح إلى خادم غير متوقع

الوصف: توجد مشكلة في التحقق من صحة الإدخال في معالجة عناوين البريد الإلكتروني في Exchange. تمت معالجة هذه المشكلة من خلال التحقق المحسّن من صحة الإدخال.

CVE-2017-2414: Ilya Nesterov و Maxim Goncharov

FontParser

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة ملف خط تم إنشاؤه بشكل ضار إلى تنفيذ تعليمات برمجية عشوائية

الوصف: تمت معالجة العديد من مشكلات تلف الذاكرة من خلال التحقق المحسّن من صحة الإدخال.

CVE-2017-2487: riusksk (泉 哥) من قسم منصة أمان Tencent

CVE-2017-2406: riusksk (泉 哥) من قسم منصة أمان Tencent

FontParser

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يؤدي تحليل ملف خط تم إنشاؤه بشكل ضار إلى إنهاء غير متوقع للتطبيق أو تنفيذ تعليمات برمجية عشوائية

الوصف: تمت معالجة العديد من مشكلات تلف الذاكرة من خلال التحقق المحسّن من صحة الإدخال.

CVE-2017-2407: riusksk (泉 哥) من قسم منصة أمان Tencent

FontParser

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة خط تم إنشاؤه بشكل ضار إلى الكشف عن ذاكرة العملية

الوصف: تمت معالجة القراءة خارج الحدود من خلال التحقق المحسّن من صحة الإدخال.

CVE-2017-2439: John Villamil، Doyensec

HomeKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يظهر التحكم بالمنزل بشكل غير متوقع في مركز التحكم

الوصف: توجد مشكلة في حالة التعامل مع التحكم بالمنزل. تمت معالجة هذه المشكلة من خلال التحقق المحسّن.

CVE-2017-2434: Suyash Narain من الهند

بروتوكول HTTP

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يتمكن خادم HTTP / 2 الضار من التسبب في سلوك غير محدد

الوصف: تعددت المشاكل في nghttp2 قبل 1.17.0. تمت معالجة هذه عن طريق تحديث LibreSSL إلى الإصدار 1.17.0.

CVE-2017-2428

ImageIO

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة صورة تم إنشاؤها بطريقة ضارة إلى تنفيذ تعليمات برمجية عشوائية

الوصف: تمت معالجة مشكلة تلف الذاكرة من خلال التحقق المحسّن من الإدخال.

CVE-2017-2416: Qidan He (何 淇 丹،flanker_hqd) من KeenLab ، Tencent

ImageIO

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يؤدي عرض ملف JPEG تم إنشاؤه بشكل ضار إلى تنفيذ تعليمات برمجية عشوائية

الوصف: تمت معالجة مشكلة تلف الذاكرة من خلال التحقق المحسّن من الإدخال.

CVE-2017-2432: باحث مجهول يعمل مع مبادرة Zero Day Initiative من Trend Micro

ImageIO

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة ملف تم إنشاؤه بشكل ضار إلى إنهاء غير متوقع للتطبيق أو تنفيذ تعليمات برمجية عشوائية

الوصف: تمت معالجة مشكلة تلف الذاكرة من خلال التحقق المحسّن من الإدخال.

CVE-2017-2467

ImageIO

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة صورة تم إنشاؤها بشكل ضار إلى إنهاء غير متوقع للتطبيق

الوصف: كانت قراءة خارج النطاق موجودة في إصدارات LibTIFF قبل 4.0.7. تم تناول ذلك من خلال تحديث LibTIFF في ImageIO إلى الإصدار 4.0.7.

CVE-2016-3619

متجر اي تيونز

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يتمكن مهاجم في موقع مميز بالشبكة من العبث بحركة مرور شبكة iTunes

الوصف: تم إرسال الطلبات إلى خدمات الويب لوضع الحماية على iTunes بنص واضح. تمت معالجة هذا بتمكين HTTPS.

CVE-2017-2412: Richard Shupak (linkin.com/in/rshupak)

نواة

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يكون التطبيق قادرًا على تنفيذ تعليمات برمجية عشوائية بامتيازات kernel

الوصف: تمت معالجة مشكلة تلف الذاكرة من خلال التحقق المحسّن من الإدخال.

CVE-2017-2398: Lufeng Li من فريق Qihoo 360 Vulcan Team

CVE-2017-2401: Lufeng Li من فريق Qihoo 360 Vulcan Team

نواة

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يكون التطبيق قادرًا على تنفيذ تعليمات برمجية عشوائية بامتيازات kernel

الوصف: تمت معالجة تجاوز عدد صحيح من خلال التحقق المحسّن من الإدخال.

CVE-2017-2440: باحث مجهول

نواة

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يتمكن تطبيق ضار من تنفيذ تعليمات برمجية عشوائية بامتيازات الجذر

الوصف: تمت معالجة حالة سباق من خلال المعالجة المحسّنة للذاكرة.

CVE-2017-2456: lokihardt من Google Project Zero

نواة

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يكون التطبيق قادرًا على تنفيذ تعليمات برمجية عشوائية بامتيازات kernel

الوصف: تمت معالجة الاستخدام بعد المشكلة المجانية من خلال الإدارة المحسّنة للذاكرة.

CVE-2017-2472: Ian Beer من Google Project Zero

نواة

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يتمكن تطبيق ضار من تنفيذ تعليمات برمجية عشوائية بامتيازات kernel

الوصف: تمت معالجة مشكلة تلف الذاكرة من خلال التحقق المحسّن من الإدخال.

CVE-2017-2473: Ian Beer من Google Project Zero

نواة

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يكون التطبيق قادرًا على تنفيذ تعليمات برمجية عشوائية بامتيازات kernel

الوصف: تمت معالجة مشكلة واحدة تلو الأخرى من خلال التحقق المحسّن من الحدود.

CVE-2017-2474: Ian Beer من Google Project Zero

نواة

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يكون التطبيق قادرًا على تنفيذ تعليمات برمجية عشوائية بامتيازات kernel

الوصف: تمت معالجة حالة السباق من خلال القفل المحسّن.

CVE-2017-2478: Ian Beer من Google Project Zero

نواة

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يكون التطبيق قادرًا على تنفيذ تعليمات برمجية عشوائية بامتيازات kernel

الوصف: تمت معالجة مشكلة تجاوز سعة المخزن المؤقت من خلال المعالجة المحسّنة للذاكرة.

CVE-2017-2482: Ian Beer من Google Project Zero

CVE-2017-2483: Ian Beer من Google Project Zero

لوحات المفاتيح

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يكون التطبيق قادرًا على تنفيذ رمز عشوائي

الوصف: تمت معالجة تجاوز سعة المخزن المؤقت من خلال التحقق المحسّن من الحدود.

CVE-2017-2458: Shashank (cyberboyIndia)

المكتبة

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يتمكن مهاجم محلي من تغيير أذونات نظام الملفات في الدلائل العشوائية

الوصف: توجد مشكلة تحقق في معالجة الارتباطات الرمزية. تمت معالجة هذه المشكلة من خلال التحقق المحسّن من الروابط الرمزية.

CVE-2017-2390: Omer Medan of enSilo Ltd

libc ++ أبي

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يؤدي تشابك تطبيق C ++ الضار إلى تنفيذ تعليمات برمجية عشوائية

الوصف: تمت معالجة الاستخدام بعد المشكلة المجانية من خلال الإدارة المحسّنة للذاكرة.

CVE-2017-2441

كرتون

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: يمكن للشخص الذي لديه إمكانية وصول مادي إلى جهاز iOS قراءة لوحة اللصق

الوصف: تم تشفير لوحة اللصق بمفتاح محمي فقط بواسطة UID للأجهزة. تمت معالجة هذه المشكلة من خلال تشفير لوحة اللصق بمفتاح محمي بواسطة UID للأجهزة ورمز مرور المستخدم.

CVE-2017-2399

هاتف

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: يمكن لتطبيق جهة خارجية بدء مكالمة هاتفية بدون تفاعل المستخدم

الوصف: توجد مشكلة في iOS تسمح بالمكالمات دون مطالبة. تمت معالجة هذه المشكلة من خلال مطالبة المستخدم بتأكيد بدء المكالمة.

CVE-2017-2484

مظهر

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يتمكن المهاجم من استغلال نقاط الضعف في خوارزمية تشفير DES

الوصف: تمت إضافة دعم خوارزمية التشفير 3DES إلى عميل SCEP وتم إيقاف DES.

CVE-2017-2380: باحث مجهول

نظرة سريعة

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: يمكن أن يؤدي النقر فوق ارتباط هاتف في مستند PDF إلى تشغيل مكالمة دون مطالبة المستخدم

الوصف: حدثت مشكلة عند التحقق من عنوان URL الخاص بالهاتف قبل بدء المكالمات. تمت معالجة هذه المشكلة بإضافة مطالبة تأكيد.

CVE-2017-2404: Tuan Anh Ngo (ملبورن ، أستراليا) ، Christoph Nehring

سفاري

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي زيارة موقع ويب ضار إلى انتحال شريط العناوين

الوصف: تمت معالجة مشكلة إدارة الحالة عن طريق تعطيل إدخال النص حتى يتم تحميل صفحة الوجهة.

CVE-2017-2376: باحث مجهول ، Michal Zalewski من شركة Google Inc ، و Muneaki Nishimura (nishimunea) من شركة Recruit Technologies Co. ، Ltd. ، كريس هالدي من شركة Google Inc ، باحث مجهول ، Yuyang Zhou من قسم Tencent Security Platform Department (security.tencent.com)

سفاري

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يتمكن مستخدم محلي من اكتشاف مواقع الويب التي زارها المستخدم في التصفح الخاص

الوصف: توجد مشكلة في حذف SQLite. تمت معالجة هذه المشكلة من خلال تنظيف SQLite المحسن.

CVE-2017-2384

سفاري

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تقدم معالجة محتوى الويب الضار ضررًا أوراق مصادقة عبر مواقع ويب عشوائية

الوصف: توجد مشكلة خداع ورفض الخدمة في معالجة مصادقة HTTP. تمت معالجة هذه المشكلة من خلال جعل أوراق مصادقة HTTP غير مشروطة.

CVE-2017-2389: ShenYeYinJiu من مركز الاستجابة الأمنية Tencent ، TSRC

سفاري

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي زيارة موقع ويب ضار بالنقر فوق ارتباط إلى انتحال واجهة المستخدم

الوصف: توجد مشكلة خداع في معالجة مطالبات FaceTime. تمت معالجة هذه المشكلة من خلال التحقق المحسّن من صحة الإدخال.

CVE-2017-2453: xisigr of Tencent’s Xuanwu Lab (tencent.com)

قارئ سفاري

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يؤدي تمكين ميزة Safari Reader على صفحة ويب تم إنشاؤها بشكل ضار إلى برمجة نصية مشتركة عبر المواقع

الوصف: تمت معالجة العديد من مشكلات التحقق من الصحة من خلال تعقيم المدخلات المحسن.

CVE-2017-2393: Erling Ellingsen

SafariViewController

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: لا يتم الاحتفاظ بحالة ذاكرة التخزين المؤقت بشكل متزامن بشكل صحيح بين Safari و SafariViewController عندما يمسح المستخدم ذاكرة التخزين المؤقت لـ Safari

الوصف: توجد مشكلة في مسح معلومات ذاكرة التخزين المؤقت لـ Safari من SafariViewController. تمت معالجة هذه المشكلة من خلال تحسين معالجة حالة ذاكرة التخزين المؤقت.

CVE-2017-2400: Abhinav Bansal of Zscaler، Inc.

الأمان

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

الأثر: قد ينجح التحقق من صحة التوقيعات الفارغة باستخدام SecKeyRawVerify () بشكل غير متوقع

الوصف: توجد مشكلة في التحقق من الصحة مع مكالمات API التشفير. تمت معالجة هذه المشكلة من خلال التحقق المحسّن من المعلمة.

CVE-2017-2423: باحث مجهول

الأمان

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يقوم مهاجم يتمتع بموقع مميز في الشبكة بالتقاط البيانات أو تعديلها في الجلسات المحمية بواسطة SSL / TLS

الوصف: في ظروف معينة ، أخفق النقل الآمن في التحقق من صحة حزم OTR. تمت معالجة هذه المشكلة من خلال استعادة خطوات التحقق من الصحة المفقودة.

CVE-2017-2448: Alex Radocea of Longterm Security، Inc.

الأمان

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يكون التطبيق قادرًا على تنفيذ تعليمات برمجية عشوائية بامتيازات الجذر

الوصف: تمت معالجة تجاوز سعة المخزن المؤقت من خلال التحقق المحسّن من الحدود.

CVE-2017-2451: Alex Radocea of Longterm Security، Inc.

الأمان

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة شهادة x509 تم إنشاؤها بشكل ضار إلى تنفيذ تعليمات برمجية عشوائية

الوصف: توجد مشكلة تلف في الذاكرة في تحليل الشهادات. تمت معالجة هذه المشكلة من خلال التحقق المحسّن من صحة الإدخال.

CVE-2017-2485: ألكسندر نيكوليتش من Cisco Talos

سيري

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تكشف Siri محتويات الرسائل النصية أثناء قفل الجهاز

الوصف: تمت معالجة مشكلة قفل غير كافية من خلال الإدارة المحسّنة للحالة.

CVE-2017-2452: Hunter Byrnes

WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يؤدي سحب وإفلات رابط تم إنشاؤه بشكل ضار إلى انتحال إشارات مرجعية أو تنفيذ تعليمات برمجية عشوائية

الوصف: توجد مشكلة في التحقق من الصحة عند إنشاء الإشارة المرجعية. تمت معالجة هذه المشكلة من خلال التحقق المحسّن من صحة الإدخال.

CVE-2017-2378: xisigr of Tencent’s Xuanwu Lab (tencent.com)

WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي زيارة موقع ويب ضار إلى انتحال شريط العناوين

الوصف: تمت معالجة مشكلة غير متناسقة في واجهة المستخدم من خلال الإدارة المحسّنة للحالة.

CVE-2017-2486: إعادة تدفق الضوء 4 الحرية

WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة محتوى الويب الضار إلى التخلص من البيانات عبر الأصل

الوصف: تمت معالجة مشكلة وصول إلى النموذج الأولي من خلال معالجة الاستثناء المحسنة.

CVE-2017-2386: André Bargull

WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة محتوى الويب الضار إلى تنفيذ تعليمات برمجية عشوائية

الوصف: تمت معالجة العديد من مشكلات تلف الذاكرة من خلال التحقق المحسّن من صحة الإدخال.

CVE-2017-2394: Apple

CVE-2017-2396: Apple

CVE-2016-9642: Gustavo Grieco

WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة محتوى الويب الضار إلى تنفيذ تعليمات برمجية عشوائية

الوصف: تمت معالجة العديد من مشكلات تلف الذاكرة من خلال المعالجة المحسّنة للذاكرة.

CVE-2017-2395: Apple

CVE-2017-2454: Ivan Fratric من Google Project Zero

CVE-2017-2455: Ivan Fratric من Google Project Zero

CVE-2017-2457: lokihardt من Google Project Zero

CVE-2017-2459: Ivan Fratric من Google Project Zero

CVE-2017-2460: Ivan Fratric من Google Project Zero

CVE-2017-2464: Jeonghoon Shin ، و Natalie Silvanovich من Google Project Zero

CVE-2017-2465: Zheng Huang and Wei Yuan من Baidu Security Lab

CVE-2017-2466: Ivan Fratric من Google Project Zero

CVE-2017-2468: lokihardt من Google Project Zero

CVE-2017-2469: lokihardt من Google Project Zero

CVE-2017-2470: lokihardt من Google Project Zero

CVE-2017-2476: Ivan Fratric من Google Project Zero

CVE-2017-2481: 0011 بالعمل مع مبادرة Zero Day Initiative من Trend Micro

WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة محتوى الويب الضار إلى تنفيذ تعليمات برمجية عشوائية

الوصف: تمت معالجة مشكلة ارتباك من النوع من خلال المعالجة المحسّنة للذاكرة.

CVE-2017-2415: Kai Kang من Tuanent's Xuanwu Lab (tentcent.com)

WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة محتوى الويب الضار إلى سياسة أمان محتوى غير متوقعة بشكل غير متوقع

الوصف: توجد مشكلة وصول في سياسة أمان المحتوى. تمت معالجة هذه المشكلة من خلال قيود الوصول المحسنة.

CVE-2017-2419: Nicolai Grødum من Cisco Systems

WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة محتوى الويب الضار إلى زيادة استهلاك الذاكرة

الوصف: تمت معالجة مشكلة استهلاك الموارد غير المنضبط من خلال معالجة regex المحسنة.

CVE-2016-9643: Gustavo Grieco

WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة محتوى الويب الضار إلى الكشف عن ذاكرة العملية

الوصف: توجد مشكلة في الكشف عن المعلومات في معالجة تظليل OpenGL. تمت معالجة هذه المشكلة من خلال إدارة الذاكرة المحسنة.

CVE-2017-2424: Paul Thomson (باستخدام أداة GLFuzz) لمجموعة برمجة Multicore ، Imperial College London

WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة محتوى الويب الضار إلى تنفيذ تعليمات برمجية عشوائية

الوصف: تمت معالجة مشكلة تلف الذاكرة من خلال التحقق المحسّن من الإدخال.

CVE-2017-2433: Apple

WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة محتوى الويب الضار إلى التخلص من البيانات عبر الأصل

الوصف: توجد مشكلات متعددة في التحقق من الصحة أثناء معالجة تحميل الصفحة. تمت معالجة هذه المشكلة من خلال المنطق المحسن.

CVE-2017-2364: lokihardt من Google Project Zero

WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يقوم موقع ويب ضار باستخراج البيانات عبر مصدرها

الوصف: توجد مشكلة في التحقق من الصحة أثناء معالجة تحميل الصفحة. تمت معالجة هذه المشكلة من خلال المنطق المحسن.

CVE-2017-2367: lokihardt من Google Project Zero

WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة محتوى الويب الضار إلى برمجة نصية شاملة عبر المواقع

الوصف: توجد مشكلة منطقية في معالجة كائنات الإطار. تمت معالجة هذه المشكلة من خلال الإدارة المحسّنة للحالة.

CVE-2017-2445: lokihardt من Google Project Zero

WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة محتوى الويب الضار إلى تنفيذ تعليمات برمجية عشوائية

الوصف: توجد مشكلة منطقية في معالجة وظائف الوضع الصارم. تمت معالجة هذه المشكلة من خلال الإدارة المحسّنة للحالة.

CVE-2017-2446: ناتالي سيلفانوفيتش من Google Project Zero

WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي زيارة موقع ويب ضار إلى إضعاف معلومات المستخدم

الوصف: تمت معالجة مشكلة تلف الذاكرة من خلال المعالجة المحسّنة للذاكرة.

CVE-2017-2447: ناتالي سيلفانوفيتش من Google Project Zero

WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة محتوى الويب الضار إلى تنفيذ تعليمات برمجية عشوائية

الوصف: تمت معالجة الاستخدام بعد المشكلة المجانية من خلال الإدارة المحسّنة للذاكرة.

CVE-2017-2471: Ivan Fratric من Google Project Zero

WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة محتوى الويب الضار إلى برمجة نصية شاملة عبر المواقع

الوصف: توجد مشكلة منطقية في معالجة الإطار. تمت معالجة هذه المشكلة من خلال تحسين إدارة الدولة.

CVE-2017-2475: lokihardt من Google Project Zero

روابط جافا سكريبت WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة محتوى الويب الضار إلى التخلص من البيانات عبر الأصل

الوصف: توجد مشكلات متعددة في التحقق من الصحة أثناء معالجة تحميل الصفحة. تمت معالجة هذه المشكلة من خلال المنطق المحسن.

CVE-2017-2442: lokihardt من Google Project Zero

مفتش الويب WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد يؤدي إغلاق نافذة أثناء الإيقاف المؤقت في المصحح إلى إنهاء التطبيق بشكل غير متوقع

الوصف: تمت معالجة مشكلة تلف الذاكرة من خلال التحقق المحسّن من الإدخال.

CVE-2017-2377: Vicki Pfau

مفتش الويب WebKit

متوفر لما يلي: iPhone 5 والإصدارات الأحدث و iPad من الجيل الرابع والإصدارات الأحدث و iPod touch من الجيل السادس والإصدارات الأحدث

التأثير: قد تؤدي معالجة محتوى الويب الضار إلى تنفيذ تعليمات برمجية عشوائية

الوصف: تمت معالجة مشكلة تلف الذاكرة من خلال التحقق المحسّن من الإدخال.

CVE-2017-2405: Apple

مع هذا التحديث النهائي الكبير ، من المرجح أن تركز Apple على الإصدار الرئيسي التالي ، iOS 11 ؛ على الرغم من أي مشكلات غير متوقعة محتملة في تحديث APFS. من المحتمل أن نرى أول معاينة لنظام التشغيل iOS 11 في مؤتمر المطورين السنوي للشركة WWDC. كما قلت من قبل ، أنا شخصياً سعدت بنظام iOS منذ أن قمت بالتبديل إلى iPhone. النظام الأساسي "يعمل فقط" على النحو المنشود واستمر الاستقرار مع كل مراجعة لنظام التشغيل. أنا متأكد من أن هذا سيتغير مع تقدم iPhone الخاص بي وميزات أحدث وأرقى في المراجعات المستقبلية. كل شيء جيد الآن.

قد تكون تجربتك عكس ذلك ، لذا أخبرنا برأيك في التحديث الجديد. هل هناك أي أحجار كريمة أو مشكلات أو تحسينات خفية في الأداء؟

اتبع دليلنا البسيط لإنشاء كلمة مرور سهلة التذكر وآمنة بسهولة.

إذا كنت بالفعل مشتركًا في Hulu (بدون إعلانات) وتريد إضافة حزمة Disney + و ESPN + ، فيمكنك ذلك. انها قليلا...