نعلم جميعًا أهمية الحفاظ على جهاز الكمبيوتر الخاص بنا آمنًا من الفيروسات والتهديدات الأمنية الأخرى. ولكن ، أضعف حلقة في الأمن الشخصي هي العامل البشري.

أصبح العديد من المستخدمين حساسين لواقع الأمن والحوسبة اليوم. نحن نعرف التهديدات المشتركة التي يجب الانتباه إليها ؛ الفيروسات والديدان وأحصنة طروادة على سبيل المثال لا الحصر. هناك تهديد آخر غالبًا ما يتم تجاهله ويصعب التغلب عليه ؛ هندسة اجتماعية. المعلومات الخاصة مثل الأسرار المالية والتجارية وحتى الأجهزة في خطر. الجانب النفسي للهندسة الاجتماعية هو أكبر تهديد ، مما يتسبب في قيام مستخدم غير مرغوب فيه بمنح وصول غير مصرح به إلى جهاز كمبيوتر ؛ فضح المعلومات السرية.

أصبح العديد من المستخدمين حساسين لواقع الأمن والحوسبة اليوم. نحن نعرف التهديدات المشتركة التي يجب الانتباه إليها ؛ الفيروسات والديدان وأحصنة طروادة على سبيل المثال لا الحصر. هناك تهديد آخر غالبًا ما يتم تجاهله ويصعب التغلب عليه ؛ هندسة اجتماعية. المعلومات الخاصة مثل الأسرار المالية والتجارية وحتى الأجهزة في خطر. الجانب النفسي للهندسة الاجتماعية هو أكبر تهديد ، مما يتسبب في قيام مستخدم غير مرغوب فيه بمنح وصول غير مصرح به إلى جهاز كمبيوتر ؛ فضح المعلومات السرية.

حماية الحسابات من الهندسة الاجتماعية

يمكن للمهندس الاجتماعي أن يكون أي شخص يمكنه الوصول إلى الأجهزة أو الشبكة عن طريق خداع الأشخاص لتوفير المعلومات اللازمة لإحداث الضرر. قد يحصل المهندس الاجتماعي على ثقة الموظف لإقناعه بإفشاء معلومات اسم المستخدم وكلمة المرور أو قد يتظاهر بأنه موظف في محاولة للدخول إلى منشأة. هذا هو السبب في أنه من المهم للشركات إبلاغ المستخدمين عن سياسات الأمان مثل عدم إعطاء كلمة المرور الخاصة بك ، حتى إذا تلقيت مكالمة من قسم تكنولوجيا المعلومات.

ماذا عن المستخدم في راحة منزله؟ أنا ، للأسف ، أعيش في بلد يتمتع بسمعة عالمية في الاحتيال. ويعرف الرئيسي باسم احتيال اليانصيب. لقد تم خداع العديد من الضحايا المسنين في الولايات المتحدة لاعتقادهم أنهم فازوا باليانصيب. بناءً على مقتطفات صغيرة من المعلومات التي قد تكون متاحة للمحتال ؛ سواء في دليل الهاتف أو ترك في سلة المهملات خارج منزلك أو حتى عبر الإنترنت. على غرار الغش النيجيري ، منذ سنوات عديدة ، يمكن للأشرار سرقة المال حتى دون مقابلة ضحيتهم.

يشتهر المحتالون بالبحث عن أسماء عشوائية على الإنترنت ؛ تظاهر كوكلاء يبلغون الفائز. تطلب المكالمة عادةً من الفائز إرسال مبلغ معين من المال إلى جامايكا ، باستخدام خدمة تحويل الأموال مثل Western Union ؛ من أجل جمع مكاسبهم. لن يبدو المخادع أو يعرف كمجرم نموذجي. إنهم يميلون إلى استخدام السيدات الشابات اللواتي يتحدثن جيدًا ، ويغنين الضحية للتخلي عن أموالهن.

يحدث الكثير من مشاركتنا عبر الإنترنت في الشبكات الاجتماعية ، وأكثرها شيوعًا هو Facebook. اليوم ، يعد Facebook واحدًا فقط من العديد من الفرص المتاحة التي يمكن أن يستخدمها مهندس اجتماعي لتكرار هويتك. يمكن استخدام Instagram و WhatsApp والخدمات الأخرى كوسيلة للتسلل إلى شبكة أصدقائك وجهات الاتصال الخاصة بك. الحسابات المفتوحة ، المليئة بصور لك ولعائلتك ، هي الأدوات المثالية لإنشاء ملف شخصي مقنع مثل شخصيتك الحقيقية. يمكن للمهندس الاجتماعي أن يستخدم أحدث رحلة على الشاطئ للتواصل مع صديق باستخدام القصة المثالية حول الوقوع في جزيرة لأنك فقدت بطاقتك الائتمانية ولم يكن لديك نقود للعودة إلى المنزل.

ما الذي يمكنك فعله لمنع الوقوع ضحية للهندسة الاجتماعية؟

أي حساب على وسائل التواصل الاجتماعي ، حيث تشارك المعلومات الشخصية مثل صور العائلة ، يجب ضبط رحلات العطلات على خاص ؛ جعله متاحًا فقط للأشخاص الذين تعرفهم ويمكنهم التحقق منه. ناقشنا بعض الطرق التي يمكنك تأمين حسابك على Facebook، أفضل خيار ، بالطبع ، هو حذف حسابك أو إنشاء واحدة على الإطلاق. ومع ذلك ، هذا ليس واقعيا لكثير من الناس.

قبل تحميل صورة على وسائل التواصل الاجتماعي ، راجع مقالنا حول كيفية إزالة المعلومات التي يحتوي عليها ملف EXIF الذي ينشئه.

- كيفية إزالة البيانات الشخصية من صورك في ويندوز

اعتمادًا على مكان وجود الخطر ، إليك بعض التدابير التي يمكنك استخدامها لحماية نفسك من الهندسة الاجتماعية.

لا تعطي كلمة مرور أبدًا - ولا حتى لأفراد الأسرة أو زملاء العمل.

اسأل دائما عن الهوية - إذا أرسل إليك أحدهم بريدًا إلكترونيًا ، يخبرك بأنك قد فزت للتو في Powerball ، فاستخدم الفطرة السليمة. هل اشتريت أي تذاكر يانصيب أو دخلت أي سحوبات؟ في الآونة الأخيرة ، تلقيت رسائل بريد إلكتروني من Apple تم تسليمها إلى أحد حساباتي البديلة ؛ إبلاغني بأن حسابي تم اختراقه ويحتاجون مني للتوقيع لحل المشكلة. تبدو الرسالة حقيقية للغاية. تعتقد أنه كان بالفعل من Apple ، نظرة واحدة بسيطة على المجال لعنوان البريد الإلكتروني وتساءلت متى بدأت Apple في استخدام Hotmail كعنوانهم الرسمي.

تقييد الوصول إلى الزوار غير المتوقعين. إذا زار شخص غريب منزلك أو مكان عملك ، يمكنك تقييد الوصول إلى البوابة أو الشرفة الأرضية أو الشرفة الأمامية أو منطقة صالة مفتوحة. قم بتقييد كمية المعلومات التي تقدمها وتظل متحكمًا في اللقاء. اطلب معلومات مثل التعريف ؛ يمكنك أيضًا أخذ المعلومات ثم الاتصال بالشركة التي يمثلونها لطلب مزيد من المعلومات حول الفرد أو الغرض من الزيارة.

مرافقة جميع الزوار. إذا قام شخص غريب بزيارة منزلك أو مكتبك ، فحد من مقدار الحرية التي يمكنهم التجول فيها.

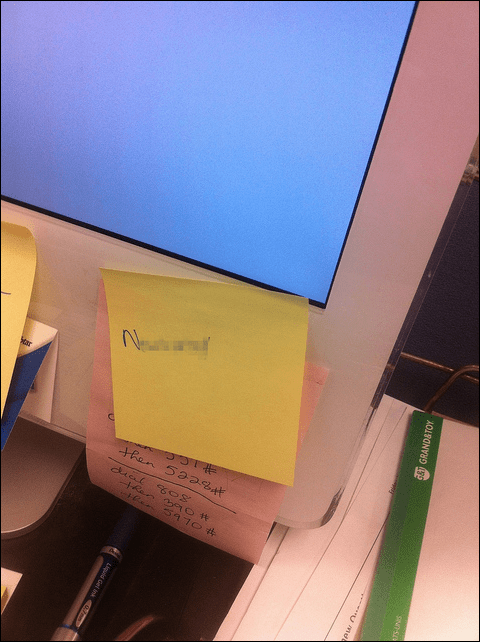

إذا كنت تعمل في بيئة مكتبية أو حتى في المنزل ، فتجنب الأخطاء الشائعة التي يمكن أن تسهل على أي شخص اختراق حسابك. لا تكتب كلمة مرور على ملاحظة أو تلتصق بشاشتك أو تحت لوحة المفاتيح. أعلم أنه من الصعب تذكر كلمة مرور جيدة ، ولكن حقيقة فقدان البيانات الحساسة أو اختراق حسابك خسارة كبيرة في المقارنة.

حماية البيانات

هدف المهندس الاجتماعي هو جمع البيانات القيمة. باستخدام كلمة مرور قوية يمكن أن تمنع الوصول غير المصرح به إلى معلوماتك. إليك بعض النصائح التي يمكنك استخدامها لتنفيذ سياسات كلمة المرور المناسبة:

استخدم المصادقة ذات العاملين. هذا مفيد بشكل خاص في عالم السفر والاتصالات اليوم. تنشئ المصادقة ذات العاملين حواجز متعددة للوصول غير المصرح به. على سبيل المثال ، إذا كنت تقوم بتسجيل الدخول إلى حساب بريدك الإلكتروني من موقع غير معتاد ، يمكن لخدمة البريد الإلكتروني استخدام الموقع الجغرافي لتحديد إحداثيات GPS بناءً على موقعك. يمكن لخدمة البريد الإلكتروني أن تطلب نقطة تحقق إضافية مثل رقم التعريف الشخصي المكون من أربعة أرقام ؛ مرسلة إلى هاتفك الخلوي. تحقق من دليلنا الشامل ل باستخدام المصادقة ذات العاملين.

- تأكد من انتهاء صلاحية كلمة المرور الخاصة بك بعد وقت معين.

- أنشئ كلمة مرور آمنة تحتوي على مزيج من الأحرف والأرقام والرموز.

- قواعد الإغلاق للحد من عدد المحاولات غير الناجحة.

لا تترك الكمبيوتر مفتوحًا أبدًا في المكتب. قد يتمكن المستخدمون الآخرون من الوصول إليه. ضربة سريعة لل Windows + L يمكن للأمر قفل شاشة الكمبيوتر حتى تعود.

تشفير البيانات. نظرنا من قبل إعداد وتكوين التشفير في Windows 10 على محرك الأقراص المحلي و أجهزة التخزين المحمولة. يساعد التشفير على تأمين بياناتك ، مما يجعلها غير قابلة للقراءة للمستخدمين ؛ الذين ليس لديهم الرموز المناسبة للوصول. يمكن أن يكون هذا مفيدًا بشكل خاص إذا نجح مهندس اجتماعي ؛ سرقة جهاز الكمبيوتر الخاص بك أو محرك الإبهام.

استخدم VPN. أ شبكة افتراضية خاصة هي تقنية أخرى ناقشناها في مقال حديث. يسمح اتصال VPN للمستخدم بالوصول إلى الموارد بأمان على كمبيوتر آخر عن بعد.

دائما النسخ الاحتياطي.الحفاظ على النسخ الاحتياطية المنتظمة هي ممارسة مفيدة ضد فقدان البيانات. يجب على المستخدمين التأكد من إجراء النسخ الاحتياطية المتكررة. تأمين النسخ الاحتياطية مهم أيضًا ؛ يمكن القيام بذلك باستخدام نفس أدوات التشفير المضمنة في Windows 10.

التخلص من البيانات الحساسة

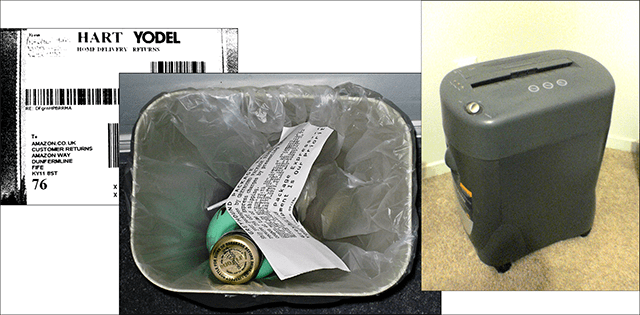

تخلص من المعلومات الحساسة التي يمكن أن يستخدمها المهندسون الاجتماعيون لجمع البيانات الشخصية عنك. شيء بسيط مثل الملصق الذي يحتوي على عنوانك في علبة منتج موضوعة في سلة المهملات خارج منزلك.

من المهم أيضًا التخلص من أجهزة الكمبيوتر القديمة. يجب إتلاف القرص الصلب القديم أو محرك الإبهام بشكل صحيح. إحدى الطرق للقيام بذلك هي باستخدام مطرقة لتحطيم أطباق القرص أو محرك الإبهام. أعلم أن الأمر بدائي بعض الشيء ، ولكنه أفضل شيء يمكنك القيام به بعد ذلك. بطاقات الائتمان القديمة هي ناقل آخر يمكن استخدامه لجمع معلومات عنك. الاستثمار في التقطيع عبر يمكن أن يساعد في تدمير كل من بطاقات الائتمان والأقراص الضوئية والمستندات الحساسة.

الهويات عبر الإنترنت

يمكن أن يكون إنشاء هوية بديلة عبر الإنترنت مفتاحًا مهمًا لحماية معلوماتك الشخصية وخصوصيتك. يمكن أن يكون لديك العديد من حسابات البريد الإلكتروني والأسماء المستعارة ؛ التي يتم استخدامها لأغراض مختلفة. على سبيل المثال ، يمكن أن يكون لديك بريد إلكتروني غير مرغوب فيه فقط للنشرات الإخبارية والمواقع التي تقوم بتسجيل الدخول إليها ؛ دون الحاجة إلى الكشف عن أي معلومات شخصية.

خدمات بريد الويب الشائعة مثل Outlook.comو Gmail من Google و iCloud من Apple جميعًا يدعمون إنشاء حسابات مستعارة. يمكنك دمج طبقة إضافية من الأمان ، عند إعداد حساب جديد هو تقديم إجابات مزيفة على أسئلة الأمان مثل ما هو فريقك الرياضي المفضل أو صديقتك الأولى. سيقلل هذا بالتأكيد من فرص تعرض الحساب للخطر إذا كان المهندس الاجتماعي يعرف القليل عنك.

حافظ على تحديث نظام التشغيل والتطبيقات

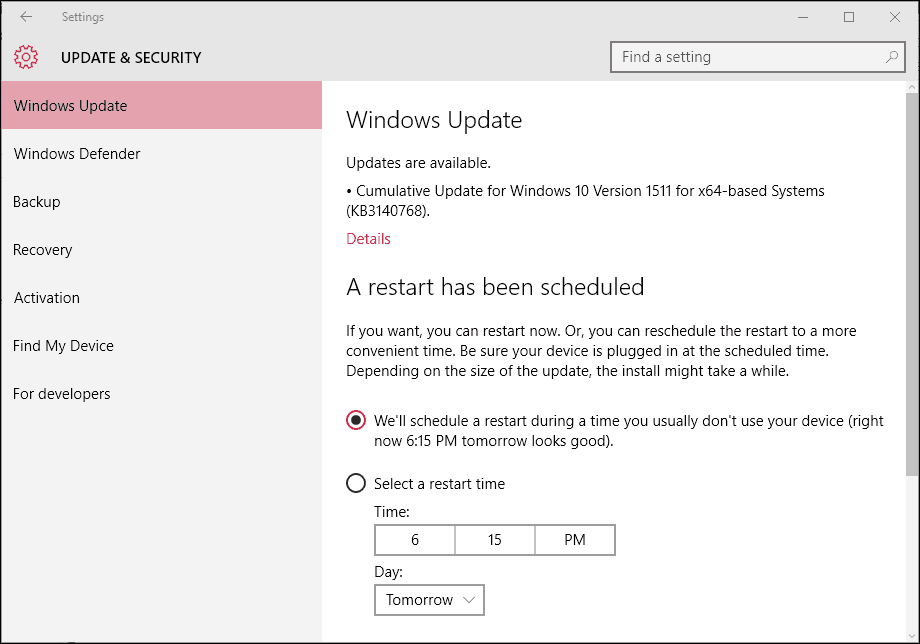

تعد التحديثات الأمنية المنتظمة جزءًا مهمًا لحماية معلوماتك ؛ من المهاجمين الذين يبحثون عن طرق جديدة لخرقها. لقد غيرت الإنترنت طريقة تعاملنا مع الأمن. ناقشنا مؤخرا بعض التغييرات على تجربة الصيانة في Windows 10. عند استخدام أجهزة مثل الأجهزة اللوحية أو الهواتف الذكية أو أجهزة الكمبيوتر المكتبية ؛ يعد تثبيت آخر التحديثات جزءًا مهمًا من متابعة التقدم. اعتاد على التعرف على التحديثات والتصحيحات الجديدة ، ثم قم بتثبيتها على الفور عند إصدارها.

أجهزة محمولة

نقوم بتخزين بعض من أكثر معلوماتنا حساسية على الأجهزة المحمولة ؛ مثل الهواتف الذكية والأجهزة اللوحية. أصبح الحفاظ على هذه الأجهزة آمنة على رأس أولويات مطوري أنظمة تشغيل الهواتف المحمولة وموردي الأجهزة. قدم التفاح قبل ثلاث سنوات Touch ID على iPhone 5s; بينما قدمت سامسونج والعديد من العلامات التجارية الأخرى تقنيات المقاييس الحيوية الخاصة بها. تأكد من أنك تستفيد من هذه الآليات الأمنية المدمجة. يمكن لأي شخص يمكنه الوصول إلى هاتفك عرض رسائل البريد الإلكتروني وجهات الاتصال وأي معلومات حساسة أخرى قد تخزنها عليه بسرعة.

السلوك والنشاط عبر الإنترنت

لأنشطتك على الإنترنت تأثير كبير على سلامتك. يمكن أن يؤدي تنزيل المحتوى من مواقع ويب فردية أو حتى باستخدام برامج التورنت إلى فتح جهاز الكمبيوتر الخاص بك إلى تعليمات برمجية ضارة. تجعل بعض برامج التورنت من السهل على البرامج المارقة الظهور على جهازك. ستقوم البرامج الشرعية مثل JAVA أو WinZip بتثبيت الوظائف الإضافية التي يصعب إزالتها. اقرأ التعليمات التي تظهر على الشاشة بعناية عند تثبيت هذه التطبيقات.

تتبع كشوف حسابك المصرفي بانتظام وابحث عن أي علامات على الأنشطة المعتادة مثل النفقات التي لا تدركها. اتصل بمصرفك على الفور في حالة وقوع مثل هذه الحوادث.

إن جعل سلوك التشكك والتنبه لما تشاركه وتطبيق استراتيجيات معينة سيجعلك أقل استهدافًا للمهندسين الاجتماعيين. تعد الخصوصية جزءًا مهمًا من أنشطة الحوسبة الخاصة بنا والتي يمكن فقدانها من خلال الكشف الطوعي. هذه الكثير من المعلومات التي يجب أخذها ، لذا هنا ملخص لما ناقشناه.

- يمكن أن تأتي التهديدات الأمنية من داخل أو خارج المنظمة.

- من المهم تطوير وصيانة خطة أمنية لحماية كل من البيانات والمعدات من الضياع.

- إن إبقاء نظام التشغيل والتطبيقات الخاص بك محدثًا يبقيك متقدمًا على اللعبة. يبحث المهندسون الاجتماعيون والمتسللون باستمرار عن الشقوق ، ضع ذلك دائمًا في الاعتبار.

هل لديك مناقشة أخرى؟ اترك تعليقًا في القسم أدناه وشاركه معنا.